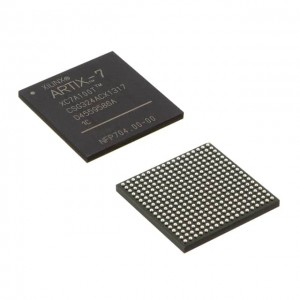

Yangi original XC7A75T-1CSG324I Spot zaxirasi bir martalik BOM xizmati Ic Chip o'rnatilgan sxemalar IC FPGA 210 I/U 324CSBGA

Mahsulot atributlari

| TYPE | TAVSIF |

| Turkum | Integratsiyalashgan sxemalar (IC)OʻrnatilganFPGA (dalada dasturlashtiriladigan darvoza massivi) |

| Mfr | AMD Xilinx |

| Seriya | 7-modda |

| Paket | Tovoq |

| Standart paket | 126 |

| Mahsulot holati | Faol |

| LAB/CLB soni | 5900 |

| Mantiqiy elementlar/hujayralar soni | 75520 |

| Jami RAM bitlari | 3870720 |

| I/U soni | 210 |

| Voltaj - ta'minot | 0,95V ~ 1,05V |

| O'rnatish turi | Yuzaki o'rnatish |

| Ishlash harorati | -40°C ~ 100°C (TJ) |

| Paket / quti | 324-LFBGA, CSPBGA |

| Yetkazib beruvchi qurilma paketi | 324-CSPBGA (15×15) |

| Asosiy mahsulot raqami | XC7A75 |

Xavfsizlik qurilmalarining keyingi avlodi uchun dasturlash qanchalik muhim?

Raqamlashtirish va avtomatlashtirish endi global tendentsiyaga aylandi.Epidemiyadan keyin barcha sohalardagi xizmatlar onlayn rejimga o'tmoqda va uyda ishlashning tez amalga oshirilishi bilan odamlar o'z ishi va hayoti uchun Internetga ko'proq tayanmoqda.

Biroq, foydalanuvchilar va ulangan qurilmalar sonining ortib borishi va funksiyalar va ehtiyojlarning xilma-xilligi bilan tizim arxitekturasi tobora murakkablashib, tizim funktsiyalari doirasi kengayib boradi, bu esa ko'plab potentsial xavflarni keltirib chiqaradi.Natijada, ishlamay qolish odatiy hodisa bo'lib, "halokatlar" tez-tez sarlavhalarda bo'ladi.

Xilinx WP526 oq qog'ozi, "Keyingi avlod xavfsizlik asboblarida dasturlashning ahamiyati" xavfsizlik devori arxitekturasini va Xilinx moslashuvchan qurilmalarining moslashuvchanligi va sozlanishi kombinatsiyasini, shuningdek, xavfsizlikni qayta ishlash samaradorligini sezilarli darajada yaxshilash uchun IP va asboblar takliflarini o'rganadi.

Xavfsizlik asboblari rivojlanishda davom etmoqda

Tarmoq xavfsizligini ta'minlashning keyingi avlodi rivojlanishda davom etmoqda va zaxiradan inline ilovalarga arxitektura o'zgarishini boshdan kechirmoqda.5G-ni joylashtirishning boshlanishi va ulangan qurilmalar sonining eksponentsial o'sishi bilan tashkilotlarga xavfsizlikni tatbiq etish uchun ishlatiladigan arxitekturani qayta ko'rib chiqish va o'zgartirish zarurati paydo bo'ldi.5G o'tkazish qobiliyati va kechikish talablari kirish tarmoqlarini o'zgartiradi, shu bilan birga qo'shimcha xavfsizlikni talab qiladi.Ushbu evolyutsiya tarmoq xavfsizligidagi quyidagi o'zgarishlarga olib keladi.

1. yuqoriroq L2 (MACSec) va L3 xavfsizlik o'tkazuvchanligi.

2. chekka/kirish tomonida siyosatga asoslangan tahlil qilish zarurati

3. yuqori o'tkazuvchanlik va ulanishni talab qiluvchi ilovaga asoslangan xavfsizlik.

4. bashoratli tahlil va zararli dasturlarni identifikatsiyalash uchun AI va mashinani o'rganishdan foydalanish

5. post-kvant kriptografiyasi (QPC) rivojlanishiga turtki beruvchi yangi kriptografik algoritmlarni amalga oshirish.

Yuqoridagi talablar bilan bir qatorda SD-WAN va 5G-UPF kabi tarmoq texnologiyalari tobora ko'proq qabul qilinmoqda, bu esa tarmoqni kesish, ko'proq VPN kanallari va paketlarni chuqurroq tasniflashni amalga oshirishni talab qiladi.Tarmoq xavfsizligini joriy etishning hozirgi avlodida ko'pgina ilovalar xavfsizligi protsessorda ishlaydigan dasturiy ta'minot yordamida amalga oshiriladi.Yadrolar soni va ishlov berish quvvati jihatidan protsessor unumdorligi oshgan bo'lsa-da, o'tkazuvchanlikning ortib borayotgan talablarini hali ham sof dasturiy ta'minotni amalga oshirish orqali hal qilib bo'lmaydi.

Siyosatga asoslangan ilovalar xavfsizligi talablari doimiy ravishda o'zgarib turadi, shuning uchun mavjud bo'lmagan ko'pgina echimlar faqat qat'iy belgilangan trafik sarlavhalari va shifrlash protokollarini boshqarishi mumkin.Dasturiy ta'minot va ASIC-ga asoslangan o'rnatilgan ilovalarning ushbu cheklovlari tufayli dasturlashtiriladigan va moslashuvchan apparat siyosatga asoslangan dastur xavfsizligini amalga oshirish uchun mukammal echimni taqdim etadi va boshqa dasturlashtiriladigan NPU-ga asoslangan arxitekturalarning kechikish muammolarini hal qiladi.

Moslashuvchan SoC to'liq mustahkamlangan tarmoq interfeysi, kriptografik IP va dasturlashtiriladigan mantiq va xotiraga ega bo'lib, TLS va muntazam ifodali qidiruv tizimlari kabi davlat dasturlarini qayta ishlash orqali millionlab siyosat qoidalarini amalga oshiradi.